Hoy en día es imprescindible invertir en seguridad informática en cualquier empresa o modelo de negocio, entre los recursos de esa inversión no pueden faltar las pruebas de intrusión, y en ese momento entra en juego el Hacker.

En un Pentest o test de intrusión hay diferentes metodologías, mas como una guía que como una norma fija aunque hay una serie de fases que son indispensables...

Determinación de la Auditoría

Siempre hay una primera fase en la que se determina el ámbito de la auditoría, alcance de las pruebas, entorno, información inicial, etc. En muchos casos las conversaciones comienzan con la frase:

"Algo sencillo, acabamos de invertir mucho dinero en comprar estos firewalls y estamos muy seguros, casi no hace falta, es mas por la norma 27.000 que ..."

Los Hacker cuando escuchan que la empresa es segura

Recolección de Información

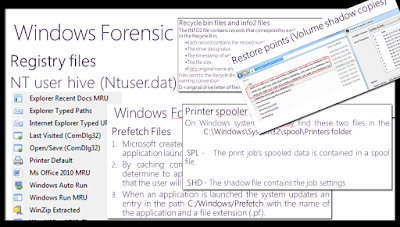

El descubrimiento de posibles fugas de datos, publicación de servicios y otras características como versiones, software o protocolos empleados es fundamental para el auditor.

Es importante realizar varias veces algunas pruebas para verificar que la información obtenida es correcta.

Verificando resultados con diferentes escaneos de NMAP

Acceso al sistema

Después de la identificación de elementos y características de estos, se diseñan los diferentes vectores de ataque y se intenta verificar la posibilidad de atacar esas vulnerabilidades, en esta fase hay herramientas automatizadas que nos facilitan mucho el trabajo como Metasploit, pero entender y saber realizar o configurar ataques personalizados marca la diferencia entre un buen o mal profesional...

Metasploit Modo Manual

Mantener el Acceso

En función de las características de la auditoría esta fase puede tener mas o menos importancia, pero para la mayor parte de los atacantes reales es fundamental mantener el acceso al objetivo atacado, aunque sea un acceso mínimo.

Aprendiendo a mantener el acceso

Generar Informe

El ultimo paso de la auditoría de seguridad es la generación de un informe donde figuren las diferentes vulnerabilidades encontradas, alcance o impacto si estas fueran explotadas y posibles remediaciones para eliminar o minimizar estas vulnerabilidades.

Y estas son las fases principales de un test de intrusión que deberían estar presentes en cualquier auditoría de seguridad informática.

Seguridad a lo Jabalí para Todos!!